tajemnice

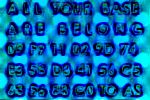

"All your base are belong to us" czyli walka o hex odbezpieczający HD-DVD i Blu-Ray

Cz, 2007-05-03 03:49 by VaGla Pamiętacie "All your base are belong to us"? Zapowiada się podobne szaleństwo społeczne, którego przesłaniem będzie (albo precyzyjniej: już jest) ciąg znaków: "09 F9 11 02 9D 74 E3 5B D8 41 56 C5 63 56 88 C0". A wszystko w związku z odkryciem sposobu obejścia zabezpieczenia Advanced Access Content System (AACS). Obserwowany już w Sieci ruch powielania "poufnej informacji" stanowi przyczynek do dyskusji na temat skuteczności "technicznych zabezpieczeń" przed kopiowaniem, czyli DRM oraz na temat przypisywanej przez wielu chęci informacji do bycia wolną (por. Syndrom sprytnej krowy i AACS).

Pamiętacie "All your base are belong to us"? Zapowiada się podobne szaleństwo społeczne, którego przesłaniem będzie (albo precyzyjniej: już jest) ciąg znaków: "09 F9 11 02 9D 74 E3 5B D8 41 56 C5 63 56 88 C0". A wszystko w związku z odkryciem sposobu obejścia zabezpieczenia Advanced Access Content System (AACS). Obserwowany już w Sieci ruch powielania "poufnej informacji" stanowi przyczynek do dyskusji na temat skuteczności "technicznych zabezpieczeń" przed kopiowaniem, czyli DRM oraz na temat przypisywanej przez wielu chęci informacji do bycia wolną (por. Syndrom sprytnej krowy i AACS).

Lustracja: internet i społeczeństwo informacyjne we wniosku RPO do TK

Śr, 2007-05-02 20:38 by VaGlaJak wiadomo - Rzecznik Praw Obywatelskich zwrócił się 20 kwietnia 2007 roku do Trybunału Konstytucyjnego o stwierdzenie niezgodności z Konstytucją RP szeregu przepisów ustawy z dnia 18 października 2006 r. o ujawnieniu informacji o dokumentach organów bezpieczeństwa państwa z lat 1944-1990 oraz treści tych dokumentów oraz ustawy z dnia 18 grudnia 1998 r. o Instytucie Pamięci Narodowej - Komisji Ścigania Zbrodni przeciwko Narodowi Polskiemu. Chodzi o lustrację. We wniosku Rzecznik przywołuje m.in. problemy interpretacyjne związane z pojęciem "dziennikarza", stąd mowa tam wprost o internecie i o wątpliwościach związanych z ewentualnym objęciem lustracją osób prowadzących serwisy internetowe (blogi) (por. też Lustracja blogerów i komentatorów). Ale z wniosku można wyczytać więcej: ochrona tajemnic, wolność prowadzenia i publikowania badań naukowych, działalności edukacyjnej, wolność słowa, prywatność... Wszystko to dotyczy obiegu informacji, a ta w społeczeństwie informacyjnym ma chyba kluczowe znaczenie...

Parlament Europejski przyjął IPRED2

So, 2007-04-28 05:18 by VaGlaParlament Europejski przyjął drugą Dyrektywę dotyczącą egzekwowania, tym razem kryminalnego, naruszeń prawa własności intelektualnej (on criminal measures aimed at ensuring the enforcement of intellectual property rights; IPRED2). Dyrektywę przyjęto (to było "pierwsze czytanie") stosunkiem głosów 374 do 278. Od samego początku prac legislacyjnych projekt wzbudzał wiele kontrowersji (por. Albo konsument, albo osadzony, czyli europejski projekt IPRED 2). W miarę postępów prac te kontrowersje nie zanikały a teraz trwają prace nad analizami i "liczeniem strat".

Czy musimy być "czasopismem" aby być "prasą"?

Pt, 2007-04-20 23:59 by VaGlaMamy dalszy ciąg sprawy amerykańskiego dziennikarza-blogera (por. wcześniejsze doniesienia: Dalszy ciąg sprawy osadzonego Josha Wolfa oraz Dziennikarstwo obywatelskie a ochrona tajemnic - sprawa blogera Josha Wolfa). Josh Wolf po 226 dniach wyszedł na wolność. Do aresztu trafił, gdyż nie chciał udostępnić ławie przysięgłych posiadanych przez siebie nagrań video nagranych w czasie zamieszek alterglobalistycznych. W Polsce Naczelny Sąd Administracyjny oraz Wojewódzki Sąd Administracyjny w Warszawie uznały, że strona internetowa, o ile "posiada atrybuty czasopisma, może być czasopismem w rozumieniu przepisów prawa prasowego". W tej sprawie chodziło o internetowy "Dziennik Łowiecki" (sygn. IOSK745/06). Jest też dalszy ciąg sprawy redaktora Leszka Szymczaka z serwisu Gazeta Bytowska - otrzymał on wyrok sądu wraz z uzasadnieniem. Trwają prace nad przygotowaniem apelacji.

Hasło na dziś: Infrastruktura Krytyczna Państwa

Śr, 2007-04-11 23:22 by VaGlaNowe hasło, nowe wyzwania. Może to hasło nie jest takie nowe (bo o infrastrukturze krytycznej mówi się od kilku dobrych lat, więc to żadne novum, ale...) Sejm przyjął niedawno ustawę z dnia 16 marca 2007 r. o zarządzaniu kryzysowym, która obecnie jest w Senacie (do Senatu została przekazana w dniu 19 marca 2007 r., w jutrzejszym porządku obrad, tj. 12 kwietnia, w czasie 31. posiedzenie Senatu, ustawa o zarządzaniu kryzysowym znalazła się w pierwszym punkcie). Jednocześnie i równolegle z procesem legislacyjnym, bo 4 kwietnia, odbyło się międzyresortowe spotkanie poświęcone ochronie infrastruktury krytycznej. Mówiono o opracowaniu Krajowego Planu Ochrony Infrastruktury Krytycznej, a taka potrzeba ma wynikać z ustawy.

Trybunał też uznał, że pracownik ma prawo do prywatności

Cz, 2007-04-05 19:37 by VaGlaWielokrotnie stawiałem w tym serwisie (ale nie tylko) tezę, że również pracownik ma prawo do prywatności, a to musi oznaczać, iż pracodawca nie może sobie tak dowolnie monitorować np. korespondencji elektronicznej pracowników (por. Pracownik też człowiek i ma prawo do prywatności). Właśnie zapadł w takiej sprawie wyrok Europejskiego Trybunału Praw Człowieka, który uznał podobnie: należy chronić prywatność pracowników, a Wielka Brytania ma zapłacić 3 tys euro odszkodowania oraz pokryć koszty postępowania (6 tys euro).

Płatnik: odroczenie na kolejny miesiąc po pięciu latach

Śr, 2007-03-21 16:41 by VaGlaDziś, zgodnie z wyznaczonym wcześniej terminem, odbyła się rozprawa apelacyjna w sprawie o ujawnienie specyfikacji technicznej protokołu KSI MAIL. Rozprawa nie trwała długo. Sąd postanowił uzupełnić postępowanie dowodowe wzywając biegłego, którego opinia pisemna była w przedstawiona wcześniej w formie pisemnej, po czym odroczył rozprawę na miesiąc.

Symboliczne euro za bezprawny podsłuch

Śr, 2007-03-21 07:55 by VaGlaTrzeba to odnotować - w zeszłym tygodniu w serwisach internetowych pojawiła się informacja o finale procesu, w którym brała udział francuska aktorka filmowa Carole Bouquet. Sąd w Paryżu przyznał jej symboliczne zadośćuczynienie w wysokości 1 euro, ale też zasądził na jej rzecz 6 tys. euro tytułem zwrotu kosztów procesu, a wszystko w związku z aferą podsłuchową. Rząd Francois Mitterranda niezgodnie z zasadami demokratycznego państwa prawa podsłuchiwał jej telefon...

- Login to post comments

- czytaj dalej

Dwa lata za słuchanie radia?

Wt, 2007-03-20 00:06 by VaGlaZa słuchanie radia policyjnego. Policja weszła do mieszkania pięćdziesięciojednoletniego mężczyzny, który w swoim domu poprzez radiostacje przysłuchiwał się "korespondencji prowadzonej przez policjantów". I w komunikacie mowa o tym, że mężczyźnie grozi kara dwóch lat pozbawienia wolności, ale nie wiadomo, czy komunikaty były kodowane, czy radia były nadawczo-odbiorcze, czy też tylko odbiorcze... W 2005 roku odnotowałem wyrok poznańskiego sądu, który skazał radioamatora za słuchanie oficera dyżurnego Komendy Miejskiej Policji. Wówczas sprawę załatwiło 800 złotych grzywny.

Działania zbrojne w Sieci: Chiny vs. USA

Pn, 2007-03-19 20:32 by VaGlaJuż kilka razy odnotowywałem "działania wojenne" organizowane w Sieci. Tym razem doniesienie o zorganizowanych działaniach władz chińskich, które dając swoje "błogosławieństwo" przychylnie patrzą na włamania do newralgicznej infrastruktury teleinformatycznej USA. Działającym na zlecenie władz Państwa Środka osobom udaje się przełamywać zabezpieczenia. Trudno powiedzieć, czy udaje się też wykradać strategiczne dane. Pewnie tak.