Warto mieć różne hasła w różnych serwisach (społecznościowych) czyli wyciek danych z Wykop.pl

Jurii zadał dobre pytania: "A co będzie jeżeli ktoś przy pomocy haseł zdobytych na bazie wykopu zrobi np. zakupy na Allegro, obrazi znajomych via e-mail itd? Wykop poniesie odpowiedzialność? Zapłaci za mercedesy?". Generalnie chodzi o to, że było włamanie i baza danych użytkowników serwisu wykop.pl wyciekła. Dziś, już po ujawnieniu wycieku, spółka rozesłała do użytkowników maile z prośba o zmianę haseł (mail wygląda trochę jak próba phishingu). W oficjalnym komunikacie poinformowano, że administracja wykop.pl jest w stałym kontakcie z Allegro. Dlaczego? Dlatego, że potencjalnie internauci mają takie same dane w różnych serwisach. Przy wykorzystaniu danych z bazy wykop.pl (adresy mailowe, hasła, które - co prawda - były hashowane, ale da się je wydobyć) ktoś potencjalnie będzie mógł przejmować konta w innych serwisach internetowych... Zmieńcie hasła.

Jurii zadał dobre pytania: "A co będzie jeżeli ktoś przy pomocy haseł zdobytych na bazie wykopu zrobi np. zakupy na Allegro, obrazi znajomych via e-mail itd? Wykop poniesie odpowiedzialność? Zapłaci za mercedesy?". Generalnie chodzi o to, że było włamanie i baza danych użytkowników serwisu wykop.pl wyciekła. Dziś, już po ujawnieniu wycieku, spółka rozesłała do użytkowników maile z prośba o zmianę haseł (mail wygląda trochę jak próba phishingu). W oficjalnym komunikacie poinformowano, że administracja wykop.pl jest w stałym kontakcie z Allegro. Dlaczego? Dlatego, że potencjalnie internauci mają takie same dane w różnych serwisach. Przy wykorzystaniu danych z bazy wykop.pl (adresy mailowe, hasła, które - co prawda - były hashowane, ale da się je wydobyć) ktoś potencjalnie będzie mógł przejmować konta w innych serwisach internetowych... Zmieńcie hasła.

Aktualizacja w górę osi czasu: Dalszy ciąg wycieku danych z Wykop.pl - Policja ustaliła sprwaców...

Informację na temat włamania opublikowano w serwisie wykop.pl pod tytułem Wyciekła baza danych wykopu!. Nie był to oficjalny komunikat, a "wykop" jednego z użytkowników. Kilka godzin później pojawiło się oficjalne stanowisko, które potwierdzało pierwsze doniesienia: Włamanie na testowy serwer Wykopu (cytowane wyżej pytania pochodzą z komentarza pod tym właśnie komunikatem).

W komunikacie czytamy m.in.:

Kilka tygodni temu odnotowaliśmy włamanie na jeden z serwerów testowych, na którym przygotowujemy nową wersję serwisu. Lukę naprawiliśmy bardzo szybko, jednak włamywaczom udało się pobrać starą kopię bazy danych, której tam używaliśmy.

W związku z próbami szantażowania Wykopu ze strony hackerów, zgłosiliśmy niezwłocznie zawiadomienie do organów ścigania. Z uwagi na prowadzone dochodzenie, które wykracza poza granice kraju, otrzymaliśmy zakaz publikacji informacji o włamaniu do momentu złapania poszukiwanych osób. Dlatego nie mogliśmy Was o tym wcześniej poinformować. Sprawy potoczyły się jednak za daleko i należą Wam się słowa wyjaśnienia.

Felerna baza zawiera konta użytkowników zarejestrowane do 31 marca 2009 roku! W bazie zapisane były m.in. hasła do Waszych kont na Wykopie. Każde z haseł ze względów bezpieczeństwa, zostało zahashowane, więc nie można go po prostu odczytać. Jedyny sposób, to metoda prób i błędów zwana "brute force". W celu ochrony przed możliwymi konsekwencjami wycieku danych, wszystkie osoby, które zarejestrowały konto przed 31 marca 2009 roku prosimy o zmianę hasła (im więcej znaków w haśle, tym hasło bezpieczniejsze). Sprawdźcie również, czy nie używaliście tego hasła na innych serwisach.

Kopia bazy być może była "stara", ale zawierała aktualne dane. Ponoć dostęp do bazy danych wykop.pl nie był zabezpieczony żadnym hasłem. W komentarzach pod wskazanymi wyżej tekstami można poczytać nieco na temat sposobów wydobywania zahashowanych haseł. Pojawiają się pytania o to, dlaczego były przechowywane w postaci zaszyfrowanej algorytmem sha1 "bez soli" (o co chodzi - por. w Wikipedii, Tęczowe tablice). Zwrócono również uwagę na to, że chociaż administracja serwisu wiedziała o wycieku prywatnych danych użytkowników (które to dane mogły być użyte do skompromitowania kont w innych serwisach internetowych, a także kont pocztowych), nie poinformowano o tym samych użytkowników do momentu ujawnienia informacji przez kogoś "z zewnątrz".

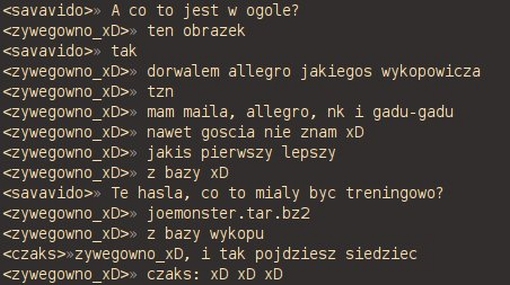

Logi rozmowy na temat wykorzystania danych z Wykopu do włamań na konta w innych serwisach opublikowane przez jednego z komentujących oficjalne stanowisko Wykop.pl.

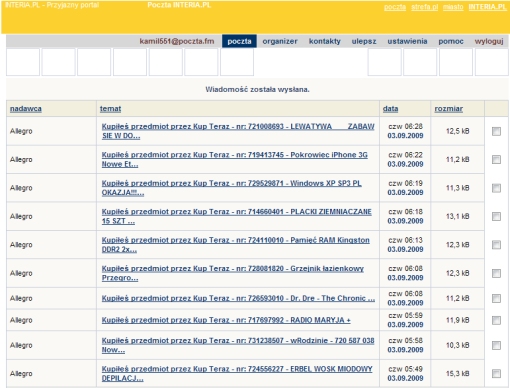

Jeden z internautów pochwalił się co kupił w cudzym imieniu na aukcjach internetowych, po sprawdzeniu, że dane z bazy danych Wykopu pozwalają na przejęcie kont niektórych użytkowników Allegro.

Dowiedziałem się, że zbiór danych osobowych wykop.pl był zarejestrowany w GIODO.

Przeczytaj również:

- Portale społecznościowe a ochrona danych osobowych (video)

- Nieblipowy blip o Twitterze i ewentualnych sporach prawnych ery "beta"

- GIODO apeluje: nie korzystajcie z danych z wycieku + czy było włamanie?

- Komunikat GIODO po zakończeniu kontroli w Pekao SA i u innych...

- ChoicePoint: wyciek na wielką skalę

- Wyciek z Zatoki Piratów

- Wyciek z Łodzi

- Wyciek z organizacji dobroczynnej

- Wyciek 40 milionów osób

- 200 tys nie 40 mln, ale jednak wyciek

- Tym razem nie wyciek, a utrata?

- Kolejny wyciek danych

- Gigantyczny wyciek

- Ile naprawdę wyciekło danych z LexisNexis...

- Login to post comments

Piotr VaGla Waglowski

Piotr VaGla Waglowski - prawnik, publicysta i webmaster, autor serwisu VaGla.pl Prawo i Internet. Ukończył Aplikację Legislacyjną prowadzoną przez Rządowe Centrum Legislacji. Radca ministra w Departamencie Oceny Ryzyka Regulacyjnego a następnie w Departamencie Doskonalenia Regulacji Gospodarczych Ministerstwa Rozwoju. Felietonista miesięcznika "IT w Administracji" (wcześniej również felietonista miesięcznika "Gazeta Bankowa" i tygodnika "Wprost"). Uczestniczył w pracach Obywatelskiego Forum Legislacji, działającego przy Fundacji im. Stefana Batorego w ramach programu Odpowiedzialne Państwo. W 1995 założył pierwszą w internecie listę dyskusyjną na temat prawa w języku polskim, Członek Założyciel Internet Society Poland, pełnił funkcję Członka Zarządu ISOC Polska i Członka Rady Polskiej Izby Informatyki i Telekomunikacji. Był również członkiem Rady ds Cyfryzacji przy Ministrze Cyfryzacji i członkiem Rady Informatyzacji przy MSWiA, członkiem Zespołu ds. otwartych danych i zasobów przy Komitecie Rady Ministrów do spraw Cyfryzacji oraz Doradcą społecznym Prezesa Urzędu Komunikacji Elektronicznej ds. funkcjonowania rynku mediów w szczególności w zakresie neutralności sieci. W latach 2009-2014 Zastępca Przewodniczącego Rady Fundacji Nowoczesna Polska, w tym czasie był również Członkiem Rady Programowej Fundacji Panoptykon. Więcej >>

jednokierunkowa funkcja skrótu

Mówienie w tym przypadku o postaci zaszyfrowanej jest niepoprawne. Algorytm sha1 jest jednokierunkową funkcją skrótu i o operacjach wykonywanych takimi funkcjami mówi się "hashowanie" co się zresztą w tekście pojawia. Różnica jest taka, że szyfrowanie to operacja odwracalna (można rozszyfrować). Hashowanie jest z definicji operacją nieodwracalną (co jak widać w praktyce jest w pewnych warunkach do zrobienia). Hasło dla danego loginu nie jest "odhashowane" czy rozszyfrowywane podczas logowania, tylko podane przez użytkownika hasło jest hashowane i porównywane z tym w bazie danych.

Odpowiedzialność karna wykopu?

A to bomba:

Czytając o tym na Wykopie zastanawiałem się, czy baza userów jest zbiorem danych osobowych (bo z tym nigdy nie wiadomo). Ale skoro jest zarejestrowana jako zbiór danych osobowych, to nie ma już z tym wątpliwości.

Teraz pozostaje odpowiedzialność karna administratorów:

Skoro nawet hasła nie było, to jak dla mnie obowiązek zabezpieczenia został niewątpliwie... zlekceważony.

Jak wynika z komentarzy: wykop był szantażowany

Tomasz Drożdżyński, właściciel i dyrektor generalny Wykopu, w komentarzach pod oficjalnym stanowiskiem spółki napisał:

Nie podano nigdzie informacji: ilu rekordów bazy dotyczy wyciek, chociaż Gazeta.pl szacuje w tekście Skradziono hasła 100 tysięcy polskich internautów: "Według administratorów z serwisu wyciekły dane wszystkich użytkowników zarejestrowanych przed końcem marca, czyli co najmniej 100 tysięcy osób (obecnie wykop.pl ma prawie 120 tysięcy zarejestrowanych użytkowników)"...

Przy okazji warto odnotować wcześniejsze zamieszanie związane z serwisem Wykop.pl. Pod koniec sierpnia Money.pl opublikowało tekst 4chan "zabije" Wykop? Białek: "Jesteśmy gotowi na atak", który zaczynał się od słów: "Czy Wykop.pl zapłaci dziś za nieodpowiedzialne przechwałki polskich internautów na 4chan.org? Serwis nie wyklucza, że może domagać się od nich odszkodowania". Ciekawe, czy spółka, która teraz jest w sytuacji kryzysowej, zastanawia się nad ewentualnymi odszkodowaniami związanymi z niezabezpieczeniem danych swoich usługobiorców.

--

[VaGla] Vigilant Android Generated for Logical Assassination

tia

czekam, aż openID wejdzie do powszechnego użytku...

OpenID

OpenID to niestety nie jest rozwiązanie tego typu problemów, jest to jedynie upchanie całego ryzyka w jeden wielki balon - co prawda pojedynczy serwis nie przechowuje danych użytkownika, ale przełamanie zabezpieczeń serwera OpenID ma już daleko bardziej dotkliwe konsekwencje niż zdobycie bazy danych serwisu społecznościowego.

Sytuacja kryzysowa...

...w rozkwicie, a informowanie użytkowników Wykopu mocno kuleje. Gdybym rano nie usłyszał w TV o ataku na "jeden z portali", nie zacząłbym szukać informacji. Na stronie głównej nie ma żadnej informacji, podobnie nie ma takiej po zalogowaniu. Nie dostałem również maila od administracji, więc czuję się "niedopieszczony".

Szczęśliwie dla Wykopu ustawiłem unikatowe hasło. Jednak wiele osób nie ma nawyku stosowania różnych kont. Jeśli są w podobnej sytuacji, jak ja (nie śledzą na bieżąco newsów oraz nie otrzymali maila), to w dalszym ciągu mogą być narażeni na wykorzystanie ich kont w niecnych celach. Jestem ciekaw, do jakiego stopnia za tę sytuację odpowiadają oni sami (stosowanie jednego hasła do różnych serwisów / usług), zaś do jakiego stopnia odpowiada za to administracja Wykopu.

PS. Być może przydadzą Ci się także informacje spod tego linku: http://pokazywarka.pl/xly4r5/

--

Piotr "Mikołaj" Mikołajski

http://piotr.mikolajski.net

Mądry polak po szkodzie...

Mądry polak po szkodzie... Kto o zdrowych zmysłach używa wszędzie tego samego hasła (lub kilku stosowanych przemiennie).

A już w ogolę nie mogę zrozumieć osób które mają te same hasła na rożnych, bliżej nie określonych portalach, forach dyskusyjnych itd oraz w miejscach powiązanych z jakąś odpowiedzialnością: bankach, Allegro, sklepach internetowych, swoim serwerze www czy nawet "głównym" emailu.

To już dla mnie jest po prostu skrajna nie odpowiedzialność, której nic nie tłumaczy (ok, tłumaczy lenistwo).

Już chyba kiedyś w komentarzach tutaj na blogu pisałem:

Generator haseł + manager haseł w przeglądarce + manager haseł zewnętrzny!!!

U mnie to wygląda tak, każde hasło, do każdego serwisu jest inne, pochodzi z generatora z pełnej palety znaków, znaków tych jest minimum kilkanaście (zwykle stosuje najdłuższe możliwe) - stworzenie czegoś takiego trwa najwyżej 15 sekund - więc nie jest to żaden problem, tym bardziej, jak często gdzieś zakładamy konta wymagające logowania?

Wszystkie te wygenerowane hasła trzymam w managerze haseł zewnętrznym (ja akurat stosuje bezpłatnego, open source programu KeePass). Dodatkowo hasła do rzeczy mniej ważnych (jakieś fora, blogi, róże serwisy, mniej ważne konta email) przechowuję w managerze haseł wbudowanym w przeglądarkę - więc nie uprzykrza mi to życia, przeglądarka sama wypełnia pole login i hasło, gdy jestem na konkretnej www.

Oczywiście hasła do banku, Allegro (ogólnie "rzeczy poważniejszych") trzymam tylko w tym zewnętrznym managerze haseł, i sam osobiście wklejam to hasło w panelu logowania.

To naprawdę nie jest trudne, nie jest upierdliwe, nie jest czasochłonne. Wystarczy sobie wyrobić nawyk... i już jest dużo bezpieczniej.

To się sprawdza tylko

To się sprawdza tylko wtedy, kiedy zawsze korzystasz z tego samego komputera i przeglądarki.

A tak, czasem trzeba się zalogować w pracy, w domu, w szkole, u brata, u teściów, u rodziców i na netbooku w pociagu.

--

dexter

Pendrive

Przydatny również do innych rzeczy. Podejrzewam że takie managery haseł dostępne są również na telefony komórkowe.

Nie prawda :) Managery

Nie prawda :)

Managery haseł (np wspomniany KeePass) mają też wersje na pendrive (nazywają się one portable) - nie wymagają one instalacji, wszystko przechowują na pamięci USB.

Szczegóły na www domowej programu KeePass: http://www.keepass.info/

Ostrzeżenie

Ostrzegam przed ufaniem, że jakaś aplikacja "utrzyma" dane na pendrivie. Można przecież zainstalować oprogramowanie kopiujące każdy podmontowany napęd przenośny na dysk twardy.

tak, ale w tym wypadku baza

tak, ale w tym wypadku baza haseł jest szyfrowana AES 256, i zabezpieczona hasłem + plikem (jako klucz)

Sprostowanie, nie było

Sprostowanie, nie było włamania (przełamania zabezpieczeń), baza danych (serwer baz danych MySQL - podobno testowy) był dostępny z zewnątrz (dlaczego??? ) i "zapomnieli" panowie z wykop-u ustawić/zablokować dostęp na hasło administratora serwera baz (nie mylić z hasłem systemowym na root-a, choć w tym przypadku ta sama nazwa są to różne konta), brak był po prostu zabezpieczeń.

Uszczegółowienie

Uszczegółowienie - Wolvverine mówi oczywiście ze swojego punktu widzenia nt. przełamywania zabezpieczeń (które to stanowisko rozumiem). Wiadomo, że aparat sądowniczy, biegli czy policja potrafi inaczej interpretować przełamywanie zabezpieczeń - Historia oceni rok po wycieku "Precious"

niestety we wspomnianym

niestety we wspomnianym przez ciebie przypadku chłopak dobrowolnie poddał się każe, co automatycznie niejako uczyniło go winnym bez udowadniania winy, w przypadku procesu wynik mógłby być prawdopodobnie inny. W tym konkretnym przypadku sam z siebie zrobił "kozła ofiarnego".

Zbiór danych osobowych

Czy zbiór danych osobowych jest rzeczywiście związany z serwisem wykop.pl? Czy może z innym (np. płatnym) serwisem tej samej spółki? Czy wiadomo, które gromadzone dane wchodziły w skład zarejestrowanego zbioru?

W regulaminie wykopu brak zapisów o danych osobowych, chociaż jest wzmianka w "Polityce prywatności", ale dotyczy danych publicznie dostępnych na życzenie użytkownika (imię, nazwisko itp. z publicznego profilu).