Ile treści pedofilskich znajduje się teraz na dyskach polskich firm hostingowych?

W listopadzie 2008 roku Dyżurnet alarmował: "w ciągu ostatniego tygodnia pracownicy zespołu otrzymali kilkadziesiąt zgłoszeń związanych z nieautoryzowanym wejściem na serwery www oraz zamieszczeniem treści zawierających pornografię dziecięcą. Część z nich dotyczyła polskich serwerów. Włamania nie były związane z tematyką zaatakowanych serwisów". Jak się wydaje - sprawa jest wciąż aktualna. A jeśli tak, to stawia Policję w trudnej sytuacji, a przy okazji również użytkowników serwisów internetowych, którzy nagle mogą się okazać "posiadaczami pornografii dziecięcej". W kłopotliwej sytuacji mogą się nagle również znaleźć firmy hostingowe, które nie mają często kontroli nad tym, w jaki sposób ich abonenci zabezpieczają konta.

Notatka Dyżurnetu dostępna jest pod tytułem Pornografia dziecięca na polskich serwerach. Przypuszczam, że wiele osób nie zgłosiło się ani do Dyżurnetu, ani na Policję. Raczej usunęło znalezione katalogi zawierające pornograficzne treści. Zgłoszenie tego typu materiałów - jak przypuszczam - może się kojarzyć wielu osobom z uciążliwościami natury dochodzeniowej ("ciąganie na świadka", "jeszcze mnie posądzą", "a może będą chcieli złotą blachę i postanowią sprawdzić, czy mam pirackie oprogramowanie"). Nie wiem też, jakie podejście mają do tego zagadnienia firmy hostingowe, do których tego typu informacje - jestem o tym przekonany - trafiają. Wydaje się, że niechętnie będą się zgłaszały na Policję, w obawie przed kosztami postępowania (analiza logów przez biegłych, czas pracowników, którzy mogliby się zająć zarabianiem pieniędzy, itp). Ciężko się dziwić ludziom, którzy widzą brawurowe akcje szeryfów wobec takich osób, w sytuacji których znajduje się 90% (podobno) społeczeństwa siedzącego cicho i starającego nie zwracać na siebie uwagi. To kwestia zaufania (a raczej "kryzysu zaufania").

W każdym razie to jest przykład na to, co sygnalizowałem już w tym serwisie (por. W Wielkiej Brytanii skazany za wardriving - to może działać w dwie strony: prawdziwy pedofil może się bronić, że ktoś mu do nieodpowiednio zabezpieczonej sieci wgrał pornografie, więc nie ma w nim winy, a z drugiej strony - niewinna zupełnie osoba może mieć kłopoty w związku z tym, że (nie)kontrolowana przez nią infrastruktura została wykorzystana do wymiany treści o tym charakterze).

Wreszcie warto pamiętać, że ktoś może stać się celem prowokacji wymierzonej wprost przeciwko takiej osobie i w jej wyniku zostać postawiony w kłopotliwej sytuacji, a to wobec art. 202 § 3. Kodeksu karnego, który brzmi:

Kto w celu rozpowszechniania produkuje, utrwala lub sprowadza, przechowuje lub posiada albo rozpowszechnia lub publicznie prezentuje treści pornograficzne z udziałem małoletniego albo treści pornograficzne związane z prezentowaniem przemocy lub posługiwaniem się zwierzęciem, podlega karze pozbawienia wolności od 6 miesięcy do lat 8.

I jeszcze § 4a. tego przepisu, a to już nie jest przestępstwo kierunkowe (wytłuszczenie moje):

Kto sprowadza, przechowuje lub posiada treści pornograficzne z udziałem małoletniego poniżej lat 15, podlega karze pozbawienia wolności od 3 miesięcy do lat 5.

Wiadomo, że bez winy nie ma przestępstwa. Ale kto się będzie tłumaczył i przed kim (i jak długo)? Wyobrażam sobie rozpowszechniony w danym środowisku screencast, pokazujący "treści pornograficzne z udziałem małoletniego" w katalogu, na serwerze i pod domeną znanego i popularnego... blogera.

Przypuszczalnie celem osób, które umieszczają na cudzych serwerach treści tego typu, nie jest jednak skompromitowanie abonentów usług hostingowych, ale raczej stworzenie "drugiego obiegu", alternatywnej sieci dostępu do tego typu treści. Sama treść jest społecznie nieakceptowalna, ale jeśli trafi się na kogoś, kto nie ma wiedzy lub doświadczeń w zarządzaniu serwisem internetowym - jest szansa, że przez wiele dni (tygodni, miesięcy) taka osoba nie zauważy istnienia dostępnego publicznie (chociaż pod adresem znanym pewnie tylko "wtajemniczonym") katalogu, za pomocą którego osoby (przypuszczalnie - z całego świata, bo przecież nie ma musi to być polski koloryt), korzystają, by pobierać materiały tego typu. To trochę jak oprogramowanie malware, które włącza niechroniony komputer nieświadomego zagrożeń użytkownika np. w botnet i wykorzystuje go do rozsyłania spamu, lub jako bazę wypadową do włamań, tylko tu - jak przypuszczam - wykorzystuje się dziurawe Wordpressy, Joomle i inne oprogramowanie blogowe (przynajmniej tak to sobie wyobrażam), które nie jest przez właścicieli "załatane", a opłacone przez takiego użytkownika konto w firmie hostingowej wykorzystywane jest pasożytniczo w celach sprzecznych z prawem.

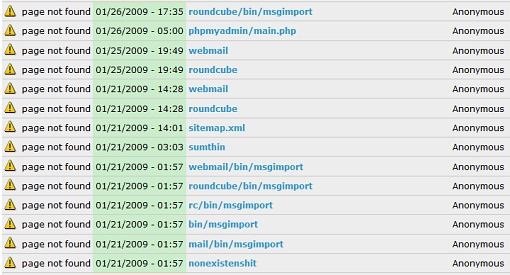

Screenshot wizualizacji logów do niedawna nigdzie nie podlinkowanego "serwisu" konfuzja.pl. Jeden link spowodował, że rzuciły się tam wszelkiej maści robaki, automatyczne detektory dziur i innych możliwych furtek; byle znaleźć możliwość wejścia i zainfekowania, wykorzystania, podczepienia się, może to być źle skonfigurowany moduł do powiadomienia znajomych o ciekawym serwisie ("powiadom znajomego") - wówczas da się pewnie przez niego przepuścić również spam, a może to niezabezpieczony phpmyadmin - wówczas można by pogrzebać nieco w bazach danych serwisu, może też coś wgrać na serwer... Każdy serwis internetowy w logach ma mniej więcej to samo, tylko tego typu sygnały mogą czasem ginąć w stogu aktywności prawdziwych użytkowników... Czy twój serwer nie ma przez przypadek dodatkowego katalogu z pornografią dziecięcą?

Nie chcąc zajmować stanowiska w konkretnych sprawach konkretnych osób, pragnę tylko zauważyć, że powyższe zjawisko należy brać pod uwagę, gdy się będzie oceniało takie doniesienia, jak te, które zgromadziłem w dziale pedofilia niniejszego serwisu. Mam na myśli zatrzymania, informacje o "znalezieniu u kogoś" itp.

Trochę to smutny wybór: albo studenci w akademikach, albo pedofile.

- Login to post comments

Piotr VaGla Waglowski

Piotr VaGla Waglowski - prawnik, publicysta i webmaster, autor serwisu VaGla.pl Prawo i Internet. Ukończył Aplikację Legislacyjną prowadzoną przez Rządowe Centrum Legislacji. Radca ministra w Departamencie Oceny Ryzyka Regulacyjnego a następnie w Departamencie Doskonalenia Regulacji Gospodarczych Ministerstwa Rozwoju. Felietonista miesięcznika "IT w Administracji" (wcześniej również felietonista miesięcznika "Gazeta Bankowa" i tygodnika "Wprost"). Uczestniczył w pracach Obywatelskiego Forum Legislacji, działającego przy Fundacji im. Stefana Batorego w ramach programu Odpowiedzialne Państwo. W 1995 założył pierwszą w internecie listę dyskusyjną na temat prawa w języku polskim, Członek Założyciel Internet Society Poland, pełnił funkcję Członka Zarządu ISOC Polska i Członka Rady Polskiej Izby Informatyki i Telekomunikacji. Był również członkiem Rady ds Cyfryzacji przy Ministrze Cyfryzacji i członkiem Rady Informatyzacji przy MSWiA, członkiem Zespołu ds. otwartych danych i zasobów przy Komitecie Rady Ministrów do spraw Cyfryzacji oraz Doradcą społecznym Prezesa Urzędu Komunikacji Elektronicznej ds. funkcjonowania rynku mediów w szczególności w zakresie neutralności sieci. W latach 2009-2014 Zastępca Przewodniczącego Rady Fundacji Nowoczesna Polska, w tym czasie był również Członkiem Rady Programowej Fundacji Panoptykon. Więcej >>

Przy okazji tego newsa,

Przy okazji tego newsa, zastanowiło mnie, ile można znaleźć w Polsce materiałów podpadających pod nowelizację. Sprawdzić to można empirycznie (acz dość poglądowo) dopisując do wybranych keywordów (podawał ich nie będę, gdyż mogłoby się okazać iż rozpowszechniam, ale dość łatwo samemu na nie wpaść) w google images ciąg site:.pl.

Ciekawym wielce, czy i tego typu stron nie można by użyć celem sprawienia "nieprzyjemności" pewnym firmom w ramach mniej zdrowej konkurencji.

za dużo pesymizmu

Zaprzeczenie powyższej tezy:

Pedofilia pod fikcyjnym profilem (Komenda Wojewódzka Policji w Rzeszowie).

Chyba nie zaprzecza

Chyba nie zaprzecza. Powyższy cytat i źródło (za wskazanie którego bardzo dziękuję) pokazują, że Nasza-klasa współpracowała z Policją w tym przypadku. Chodziło o profil, dostępny publicznie za pośrednictwem systemu stron NK. Ja zaś sygnalizuje problem wgrywania zdjęć do katalogów, które nie są prezentowane w ramach serwisów. Tu reakcją firmy hostującej jest "oczekiwanie skasowania katalogu" bez rozgłosu, bez angażowania aparatu państwowego.

--

[VaGla] Vigilant Android Generated for Logical Assassination

Drupal

Nie do końca na temat, ale najprostszy sposób uniknęcia "wgrania pornografii" to dbanie o bezpieczeństwo serwisu.

Problem znany jest od co najmniej 20 lat - tyle że kiedyś takim lewym towarem były warezy, które wgrywano niedbałym adminom na serwery FTP.

Dzisiaj wgranie pornografii dziecięcej to tylko jedna z plag, jakie mogą spotkać beztroskiego admina Joomli, phpBB czy Drupala - automatyczne skanery mogą z niego zrobić składowisko php shelli, złośliwego JavaScriptu, exploitów, stron do phishingu czy wykorzystywać do spamowania.

Co do Drupala to polecam artykuł o bezpieczeństwie Drupala oraz uniwersalny Mod Security.

--

Podpis elektroniczny i bezpieczeństwo IT

http://ipsec.pl/

Właściciel hosta raczej nie ma szans

Nielegalne treści są składowane w postaci zaszyfrowanych archiwów, przy czym bez hasła nie można nawet podejrzeć ich zawartości. Darmowy archiwizator 7-zip umożliwia zastsowanie algorytmu AES z 256 bitowym kluczem, co skutecznie blokuje nawet profesjonalne dekryptery. Nazwy plików też są tworzone za pomocą losowych kombinacji znaków.

Linki i hasła są zamieszczane na zupełnie innych stronach, niekiedy są dodatkowo zaszyfrowane za pomocą np. ROT-13, aby wprowadzić w błąd skanery. Rzecz jasna użytkownicy są o tym informowani, najczęściej tekstem w formie graficznej.

Jak wspomniałeś o

Jak wspomniałeś o zabezpieczeniach, nasunęła mi się myśl odnośnie notki VaGli nt. współpracy firm tworzących oprogramowanie antywirusowe, które miałoby blokować (lub nie) ‚ataki’ policji, szukającej dowodów na komputerze podejrzanego.

Ciekawe jak tu wyglądałaby współpraca (i czy w ogóle byłaby możliwa) twórców z policją, czy takie programy też mają „tylne drzwi”, o których nie wiemy.

Tu kłaniają się programy open source

Każdy może sobie sprawdzić, czy nie ma w nich jakiejś tylnej furtki. Także można je sobie skompilować samodzielnie.

Należą do nich wspomniany przez mnie 7-zip, czy antywirus Clam. Ten ostatni nie ma rezydentnego strażnika, ale można go uzupełnić programem Winpooch, także open source. Wszystkie wymienione programy są przetłumaczone na język polski.

Co do zapory sieciowej, to wpisanie w Google zwrotu: firewall open source pozwoli na odnalezienie bardzo różnych programów, od rezydujących w samym systemie, do uruchamianych na jakimś stareńkim komputerze do pracy jako router.

różnica między teorią a praktyką

Przepraszam za brak związku z głównym tematem, ale chciałem się jedynie odnieść do powyższego wpisu.

W teorii masz rację. Ale teoria teorią, a praktyka praktyką. Kto tak naprawdę weryfikuje kod? Czy Ty zweryfikowałeś kody wszystkich aplikacji, których używasz? Przykład: poważny błąd w OpenSSL w Debianie ujawniony w maju 2008 (chodziło o generowanie liczb pseudolosowych, które dawało się przewidzieć). Jakoś nikt takiego babola nie zauważył przez dwa lata! Samokontrola raz się sprawdza, raz nie - kwintesencja OpenSource pod względem bezpieczeństwa.

Nie kontroluję całego wykorzystywanego przeze mnie open source

Nie kontrolując wszystkich programów open source, jakich używam, jednocześnie zdając sobie sprawę, najpewniej wespół z ich autorami, że mogą i są kontrolowane, przez tych, którzy mają czas, wiedzę i chęć to zrobić. Tym się właśnie różnią open source od programów o zamkniętym źródle.

Charakterystyczne jest tutaj zachowanie wielu firm, które gdy dowiedzą się o wadzie swego komercyjnego programu, najpierw wszystkiemu zaprzeczają, a potem z oporami publikują poprawkę.

W przeciwieństwie do programów komercyjnych, przy open source bardzo ważną rolę odgrywa nagroda społeczna generowana przez użytkowników. Utrata twarzy jest tym boleśniejsza. Świadome oszustwo, jakim było by zostawienie tylnych drzwi, stałoby się w wypadku odkrycia, hańbą nie do przezwyciężenia. Taki programista całkowicie straciłby zaufanie środowiska.

bo mu podrzucili

Z własnego doświadczenia muszę powiedzieć, że raz chyba spotkałem się z wątpliwa sytuacją w zakresie "posiadania". Częściej są to sytuacje, hmmm..., dość oczywiste. No bo jeśli podejrzany ma powiedzmy 50 opisanych czytelnie dysków CD i DVD oraz parędziesiąt GB zdjęć i filmów w komputerze to... no zawsze istnieje szansa, że nazywa się Kramer i zadarł z jakimś współczesnym Kwinto

Nie taką sytuację sygnalizowałem

Sygnalizowałem aktualne wciąż pojawianie się na serwerach treści z pornografią dziecięcą, która się tam pojawia najprawdopodobniej w wyniku wykorzystania nie dość zabezpieczonych systemów zarządzania treścią. I to mogą być spore ilości materiałów, a jeśli to się tam pojawia "na skalę przemysłową", to wiele serwisów może być w ten sposób pasożytniczo wykorzystywanych. To często nie trafi do biegłych, gdyż reakcją firmy hostingowej może być list z prośbą o usunięcie - powiedzmy: trzech, czterech, pięciu, w zależności od konkretnej sytuacji, "nowych katalogów" (w każdym ileśdzisiąt, albo -set plików), gdyż "zawierają treści nielegalne". Firma hostingowa też nie chce mieć problemów z dochodzeniem realizowanym przez policję.

Tylko tyle (i aż tyle).

--

[VaGla] Vigilant Android Generated for Logical Assassination