TOR i ochrona prywatności, a akcja organów ścigania przeciwko pornografii dziecięcej

Prokuratorzy dokonali przeszukania centrów komputerowych wykorzystywanych przez siedmiu operatorów internetowych w Niemczech. Powodem przeszukania było śledztwo w sprawie rozpowszechniania pornografii dziecięcej. Jednak równie ważne w tej sprawie jest to, że niektóre serwery, które stały się przedmiotem badania organów ścigania, były również wykorzystywane jako węzły systemu ochrony prywatności użytkowników internetu TOR, wspieranego przez the Electronic Fountier Foundation.

Prokuratorzy dokonali przeszukania centrów komputerowych wykorzystywanych przez siedmiu operatorów internetowych w Niemczech. Powodem przeszukania było śledztwo w sprawie rozpowszechniania pornografii dziecięcej. Jednak równie ważne w tej sprawie jest to, że niektóre serwery, które stały się przedmiotem badania organów ścigania, były również wykorzystywane jako węzły systemu ochrony prywatności użytkowników internetu TOR, wspieranego przez the Electronic Fountier Foundation.

O przeszukaniu serwerowni donosi Alexander W. Janssen w swoim blogu, w tekstach: Germany: Crackdown on TOR-node operators oraz TOR roundup: W wyniku akcji organów ścigania zabrano kilka serwerów, przy czym jednynie sześć z nich było - jak wynika z cytowanej tam wypowiedzi Shavy Nerad (odpowiedzialnej za projekt TOR jako executive director) - serwerami wyjściowowymi (Exit-Nodes) dla systemu.

Generalnie chodzi o to, że przy okazji akcji wymierzonej w pedofili i tych, którzy wymieniają się pornografią dziecięcą (i niejako w sposób dla siebie nieplanowany) policja zainteresowała się infrastrukturą TOR'a (por. poniżej). Nie jest to atak wymierzony w ten system. Pewnie wielu wymieniających się różnymi tego typu plikami korzysta z anonimizerów, serwerów proxy, etc., stąd pewnie, w niektórych logach znajdą się numery IP tych, którzy korzystają z tych serwerów w celu ochrony swojej prywatności w internecie. Jednak to nie takie proste. TOR jest bardziej skomplikowany. Skoro to nie była akcja wymierzona w ten system - zarządzający projektem oczekują, że policja zwróci operatorom ich serwery. Zresztą takich serwerów na świecie jest znacznie, znacznie więcej.

Ze strony Tor - system anonimowej komunikacji internetowej, udostępnianej w ramach serwisu EFF:

Tor (z angielskiego The Onion Routing, czyli Trasowanie Cebulowe) jest zestawem narzędzi przeznaczonym dla tych, którzy chcą zwiększyć swoje bezpieczeństwo i anonimowość w Internecie. Jest to wirtualna sieć zapewniająca użytkownikom prawie anonimowy dostęp do zasobów Internetu - przeglądania i publikowania stron WWW, komunikatorów internetowych (np. GG, Tlen, Jabber, IRC), SSH oraz innych programów, które używają protokołu TCP. Tor dostarcza również programistom platformy do tworzenia oprogramowania ze wsparciem funkcji anonimowości i bezpieczeństwa.

Jak to działa?

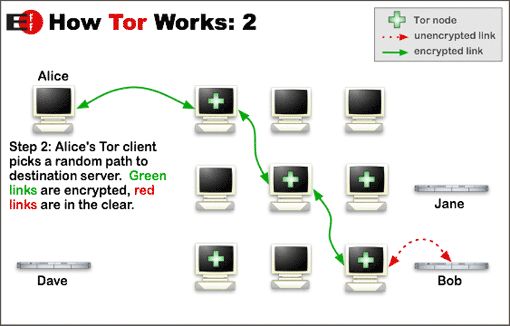

Trasowanie Cebulowe jest siecią wirtualnych tuneli, które pozwalają użytkownikom na zwiększenie prywatności i bezpieczeństwa w Internecie. Powyżej schemat działania TOR'a ze strony Tor: Overview.

Z systemu TOR korzystają również mieszkańcy Chin, którzy dzięki temu mogą w miarę bezpiecznie przeglądać zasoby internetowe. Wielu prywatnych użytkowników uruchamia serwery funkcjonujące potem w systemie TOR, by inni mogli zadbać o swoją prywatność. Pakiety w takiej sieci przechodzą przez kilka anonimizujących (w pewien sposób) serwerów, a ścieżka tego przejścia zmienia się co jakiś czas. W efekcie w czasie rzeczywistym użytkownik raz wchodzi na dany zasób z jednego miejsca (np. Exit-Nodes może mieć numer IP sugerujący lokalizację w USA), a już za 3 minuty z innego (po automatycznej zmianie IP sugeruje, że użytkownik korzysta z Sieci w Grecji). Chociaż system trochę opóźnia korzystanie z internetu (pomiędzy użytkownikiem a resztą Sieci tworzy się niejako bufor składający się z dynamicznie zmieniającej się konfiguracji serwerów i szyfrowanej transmisji), to jednak w pewien sposób gwarantuje na chwilę obecną pewną ochronę prywatności. Tego typu informacje pewnie nie spodobają się wszystkim, którzy chcieliby powszechnej inwigilacji obywateli oraz spełniania obowiązków na rzecz obronności i bezpieczeństwa państwa (retencja danych telekomunikacyjnych). Nie każdy, kto korzysta z tego typu narzędzi jest przestępcą, podobnie jak nie każdy z korzystających z internetu nim jest.

Na powyższym screenie widać okno przeglądarki Firefox wraz z "kontrolką" działania TOR'a: "Tor Enabled". Zaraz obok wskazania liczby błędów na oglądanej stronie oraz kontrolką Adblockera...

Podobne doniesienia gromadzę w działach prywatność oraz retencja danych.

- Login to post comments

Piotr VaGla Waglowski

Piotr VaGla Waglowski - prawnik, publicysta i webmaster, autor serwisu VaGla.pl Prawo i Internet. Ukończył Aplikację Legislacyjną prowadzoną przez Rządowe Centrum Legislacji. Radca ministra w Departamencie Oceny Ryzyka Regulacyjnego a następnie w Departamencie Doskonalenia Regulacji Gospodarczych Ministerstwa Rozwoju. Felietonista miesięcznika "IT w Administracji" (wcześniej również felietonista miesięcznika "Gazeta Bankowa" i tygodnika "Wprost"). Uczestniczył w pracach Obywatelskiego Forum Legislacji, działającego przy Fundacji im. Stefana Batorego w ramach programu Odpowiedzialne Państwo. W 1995 założył pierwszą w internecie listę dyskusyjną na temat prawa w języku polskim, Członek Założyciel Internet Society Poland, pełnił funkcję Członka Zarządu ISOC Polska i Członka Rady Polskiej Izby Informatyki i Telekomunikacji. Był również członkiem Rady ds Cyfryzacji przy Ministrze Cyfryzacji i członkiem Rady Informatyzacji przy MSWiA, członkiem Zespołu ds. otwartych danych i zasobów przy Komitecie Rady Ministrów do spraw Cyfryzacji oraz Doradcą społecznym Prezesa Urzędu Komunikacji Elektronicznej ds. funkcjonowania rynku mediów w szczególności w zakresie neutralności sieci. W latach 2009-2014 Zastępca Przewodniczącego Rady Fundacji Nowoczesna Polska, w tym czasie był również Członkiem Rady Programowej Fundacji Panoptykon. Więcej >>

Drobna uwaga

Odnośnie podpisu pod ostatnim screenem:

http://www.mozilla.com/firefox/releases/1.5.0.6.html#FAQ

8. How do I capitalize Firefox? How do I abbreviate it?

Only the first letter is capitalized (so it's Firefox, not FireFox.)

The preferred abbreviation is "Fx" or "fx".

No chyba, że mowa o jakiejś nowej przeglądarce :)

to są ostatnie miejsca w

to są ostatnie miejsca w sieci bez cenzury. Spróbuj załorzyć gdziekolwiek taki sam temat jak tam (i to nie na temat pedofilii)

To jest jakieś chore

Po przeczytaniu ostatnio artykułu w internecie, postanowiłem zainstalować TOR i sprawdzic jego mozliwości. To co zobaczyłem na forach przerasta wszelkie granice. Jak to możliwe ze policja nie jest w stanie ścigać pedofili i innych zboczenców ktorzy wymieniaja się tam zdjęciami, filmami i poradami. Cos z prawem w tym kraju jest chyba nie tak....

Patrz, USA dziękuje za

Patrz, USA dziękuje za tora: http://www.torproject.org/tormedia.html.pl

Prawo prawem... Tu chodzi o

Prawo prawem... Tu chodzi o możliwości techniczne ... Jeżeli nie da się dojść do adresu serwera to nie da się go "powalić".